I am the Joker

Quando batman parla, il joker se la ride.

Brani degni di nota per uno spettacolo di cabaret:

Perché "non ci si arrivava in fondo". Noi facevamo il giro ad installare i service pack ed a configurare correttamente il software e, dopo due minuti, la situazione era già cambiata a causa degli aggiornamenti di Microsoft e dei suoi partner (che a volte modificano anche alcuni aspetti della configurazione) e, soprattutto, a causa del comportamento irresponsabile degli utenti e dei loro capi.

Qui non capisco cosa abbia a che fare la questione numero di aggiornamenti con il fatto che Windows sia proprietario. Sappiamo quali sono i prodotti più bacati, per lo meno in “numero”.

Teoricamente, infatti, è possibile cercare e correggere gli errori all'interno dei sorgenti, senza aspettare l'intervento di altre persone.

Infatti la prima cosa che un utente fa dopo aver installato OpenOffice è cercare gli errori. Come no!

Tuttavia, non abbiamo ancora sperimentato situazioni veramente critiche come quelle prodotte da Code Red, Nimda ed altri virus.

Che strana memoria. Ci si ricorda di Nimda e Code Red (2001) e non ci si ricorda del tapiro d’oro Maggio 2008.

"Far sì che i Web server IIS (Internet Information Server) esposti ad Internet IIS siano sicuri, comporta per le aziende un costo di manutenzione molto alto", si legge in un'analisi pubblicata dal Gartner pochi giorni dopo la rapida diffusione di Nimda. "Le aziende che stanno usando il server Web Microsoft IIS devono aggiornare ogni server IIS con ogni patch di sicurezza rilasciata da Microsoft su base quasi settimanale. Tuttavia Nimda (ed in minor misura Code Red) ha nuovamente dimostrato l'alto rischio insito nell'utilizzo di IIS ed il grande sforzo necessario per stare al passo con le frequenti patch di sicurezza di Microsoft."

[…]

Nell'analisi del Gartner, firmata da John Pescatore, si arriva addirittura a consigliare alle aziende colpite da entrambi i worm, Code Red e Nimda, di "prendere immediatamente in considerazione alternative a IIS (...) come iPlanet e Apache. Sebbene questi server Web abbiano richiesto alcune patch di sicurezza, essi offrono maggiore affidamento di IIS e non sono sotto l'attacco attivo di un vasto numero di creatori di virus e worm". (Da Nimda non molla. IIS sotto processo)

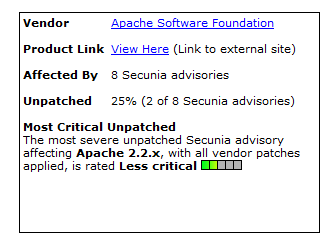

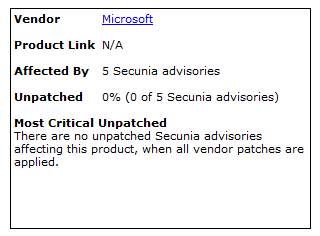

È bello fare considerazioni quando si guarda a dati del 2001. Il mondo da allora ha fatto passi avanti. Secondo secunia:

Se la storia deve insegnarci qualcosa, allora la storia ci insegna a fidarci del software Open Source ed a diffidare di quello Closed Source. Non è una questione di opinioni ma il semplice risultato della conta dei cadaveri sul campo di battaglia: per ogni Apache "schiantato" ci sono 100, o forse 1000, MS IIS.

A parte che se ci si diverte a tirar fuori storie del 2001, non si tratta più di storia ma di archeologia. Fortify è stata abbastanza chiara nel notare che ormai gli attacchi si stanno “alzando di livello”. Cercare e sfruttare una vulnerabilità per IIS o Apache è tempo mal speso per un hacker quando basta fare una ricerca su google ed avere una lista di 500 mila applicazioni web infettabili via SQL Injection o SQL Execution. Magari tutte open source.

-just joking