-

Quasi inosservato

È incredibile che questo evento sia passato quasi inosservato.

The Fedora Infrastructure team is currently investigating an issue in the infrastructure systems. That process may result in service outages, for which we apologize in advance. We’re still assessing the end-user impact of the situation, but as a precaution, we recommend you not download or update any additional packages on your Fedora systems.

[…]

Efforts to contact Red Hat Fedora maintainers have so far been unsuccessful.

Tra l’altro proprio poche settimane fa l’università dell’Arizona aveva pubblicato un paper sulla sicurezza di alcuni packet manager. Correlazione? Non ho letto il paper, è nel mio backlog. Interessante Watson, interessante.

-quack

-

Ferragosto al fresco

Ho passato il ferragosto al fresco… nella gattabuia “virtuale” del mio ufficio a rifinire alcuni bachi… con il fresco garantito dell’aria condizionata a tutto spiano. Come regalo di buon fine settimana il tester ha aperto un baco alle 5:10PM di Venerdì sulla stessa feature a cui ho lavorato per tre giorni filati per garantire la massima accuratezza: mi tocca mettere mano agli stessi 20 file modificati e checked-in 2 ore prima. Il mio commento laconico via email è stato:

good timing

Non perché non voglio che lui faccia il suo lavoro, ma semplicemente perché 2 giorni prima in un meeting di fuoco avevamo chiesto che tutto quello che non andava nella feature a cui stavamo lavorando zonzolosamente fosse tirato fuori in quel giorno: si parli ora o si taccia per sempre la nostra richiesta da dev. Certe volte ho l’impressione che il compito segreto di un tester sia quello di fare imbestialire i dev all’estremo. Almeno nel mio team

Oggi è weekend. Il weather bug segnala che da ieri mezzogiorno fino a sera inoltrata una cappa di calore afoso investirà questo sperduto angolo di Nordwest, evento più unico che raro. Qui sono le 9 e mezza AM. Il mio piano è di sparapanzarmi con un buon libro nella piscina condominiale; fino a quando non ne posso più:

Buon weekend e happy ferragosto passato.

-qua’

PS: il tipo non mi somiglia penniente.

-

Unexpected gift

Ieri sulla mia seggiola ho trovato un presente (quasi)inaspettato ma molto gradito:

Una confezione sigillata di Adobe Premiere Elements 4, regalo di un collega “connesso” con qualcuno che lavora in Adobe. Le nuove feature sembrano da leccarsi i baffi:

Adobe Premiere Elements 4.0 - released September 2007. Adobe added a Sharing Center, an image stabilization filter and the ability to upload video files directly to YouTube. It also includes more video effects and transitions, a slightly-modified user interface allowing beginners to easily get started with the program (although it still retains unlimited video and audio tracks), the ability to burn Blu-ray DVD discs, an audio mixer (like the version on Premiere Pro) and movie themes similar to the ones from iMovie HD 6.

E per una voce depennata dalla wish list un’altra prende il suo posto. Questo barebone sembra interessantissimo per via dei consumi ridotti all’osso e il raffreddamento passivo. Forse è il caso di rimpiazzare il fastidioso Pentium D del Windows Home Server con un processore più summer-friendly. More later…

-quack

-

Reductio ad silentium

Questo aneddoto di Jeff Jones mi ha ricordato una “tattica” molto usata nelle discussioni con i fanboiz, ovvero la “riduzione al silenzio”.

La riduzione al silenzio avviene quando l’interlocutore cade in contraddizione e rimane senza parole di fronte ad una affermazione puntuale e precisa.

L’esempio che segue è tratto da una discussione su una mailing list. Si parlava del fatto che Mobile-me avesse, seppur in una sparuta minoranza di casi, cancellato in maniera tombale le mail ed i file personali di alcuni subscriber.

Fanboi: Even Amazon goes down once in a while. Nothing has 100% uptime.

Sottoscritto: Wow. I wonder if my team can lower the priority of data loss bugs with the justification that “even Amazon goes down once in a while”

Sorry if couldn’t hold my sarcasm here.

Sorry if couldn’t hold my sarcasm here.

Fanboi: (silenzio)

UPDATE: Altro esempio.

Fanboi: Non si tratta di una blacklist per applicazioni. La url scoperta da Zdziarski non è un kill-switch

Stiv Giobs: effettivamente si tratta di un kill-switch

Fanboi: (silenzio)

-perlappunto

Technorati Tags: Cazzate -

Letture estive 2008

In questo periodo ho veramente pochissimo tempo per dedicarmi a letture rilassanti; ma grazie alla disponibilità della biblioteca aziendale e ad un avanzo di budget per Amazon che annulla le spese di spedizione per ordini superiori a 25$, mi son ritrovato con due libri sul divano.

Zero Day Threat: The Shocking Truth of How Banks and Credit Bureaus Help Cyber Crooks Steal Your Money and Identity (link su amazon)

È un libro sulla sicurezza informatica – o meglio sulla “storia” recente – che si legge come un romanzo. Ogni capitolo è diviso in tre parti: la storia di una gang di scammers, la storia dei pagamenti elettronici e l’evoluzione del malware. Ho l’impressione che le tre storie ad un certo punto si intrecceranno e l’autore ha fatto un lavoro di documentazione molto accurato. Nientre di “estremamente tecnico” ma abbastanza divulgativo nello spiegare le ragioni tecnico-economiche dietro l’evoluzione del software rouge. Sono arrivato al sesto capitolo e finora si è rivelato abbastanza intrippante da tenermi lontano dai soliti feed RSS.

Il secondo libro si intitola Never Check E-Mail In the Morning: And Other Unexpected Strategies for Making Your Work Life Work (link amazon). L’avevo preso in prestito dalla biblioteca in tempi non sospetti ma ho avuto solo tempo di dargli una sfogliata velocissima. Così ho deciso di comprarlo invitato dal fatto che se dimezzassi il tempo speso “attaccato” all’email aziendale le mie coronarie ringiovanirebbero di qualche lustro. Purtroppo non avendone letto neanche una riga questa citazione vale meno del solito.

Sicuro è che se smettessi di leggere la mail la mattina, troverei sicuramente il tempo di leggere il libro. Ops, ricorsione paradossale.

Sicuro è che se smettessi di leggere la mail la mattina, troverei sicuramente il tempo di leggere il libro. Ops, ricorsione paradossale. -quack

Technorati Tags: Libri -

OpenID: R.I.P.?

Questo advisory è abbastanza serio.

Sun aggiunge:

Security Issues

OpenID is an untrusted protocol. Sun has no liability for what happens to any information you ive to a third-party web site using this service. Most OpenID-enabled sites are genuine but some may be phishers or other rogues. Sun currently has no way of distinguishing the good sites from the bad. Do not use the OpenID@Work service for any high-value, critical, or Sun proprietary information.

Pare che la combinazione DNS+DebianSSL sia stata davvero esplosiva, unita al fatto che OpenID non obbligherebbe l’uso di CRL (Certificate Revocation Lists). R.I.P?

-quack

Technorati Tags: OpenID -

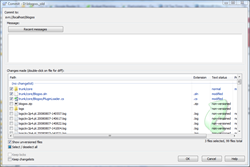

Source control

Da qualche parte avevo letto qualcosa sulla falsa riga di se il tuo progetto non vale un fico secco, non lo mettere in un source control system.

Visto che la complessità di Blogoo è cominciata a salire parecchio, mi è sembrato sensato cercare di pararmi le spalle utilizzando qualcosa di già pronto e possibilmente economico. La mia passata esperienza di Source Control è quasi variegata: sono passato da un source control infimo (si chiamava SLIME) a Source Depot passando per quell’accrocco bestiale che è stato Visual Source Safe.

Ho cercato qualcosa di semplice, gestibile da riga di comando e che fosse integrato con l’IDE di Visual Studio.

La mia scelta si è fermata dapprima su Subversion, il popolare SCM open source su cui tanti progetti in sourceforge fanno leva. La scelta è stata alquanto infelice per alcune caratteristiche tecniche di Subversion che hanno creato non pochi grattacapi:

- la creazione automatica di folder .SVN protetti in scrittura sul client; questo è troppo intrusivo per i miei gusti

- il client standard integrato (parlo di TortoiseSVN) è un po’ troppo aggressivo; ogni file creato viene automaticamente aggiunto al SCC. Questo crea pasticci in fase di submit se i file sono file temporanei, ecc. Male, molto molto male

- il plugin per Visual Studio AnkhSVN, sotto molti aspetti fatto molto bene, non riportava lo stesso numero di file checked out di TortoiseSVN. Questo rende la gestione dei file per lo meno confusa

La mia seconda scelta è stata Perforce, forte del fatto che il summenzionato Source Depot è praticamente una versione custom di perforce e la familiarità con il tool semplifica di parecchio la gestione. La prima sfida è stata quella di spostare il codice tra i due sistemi; nonostante ci fosse uno script Perl semi-automatico generante una quantità infinita di errori poco chiari ho deciso che per 12 revisioni in tutto non valesse la pena imparare Perl per sistemare o capire il problema. La seconda sfida è stata l’integrazione con Visual Studio. Qualche difficoltà iniziale nel riconfigurare il client ma alla fine ce l’ho fatta: l’integrazione è pressoché totale.

Perforce è scaricabile gratuitamente in versione DEMO limitata a due utenti. Per progetti micro non è assolutamente una limitazione (ho un extra-utente a disposizione per il mio workspace

)

)Avrei voluto provare Microsoft Team System ma il tempo per imparare qualcosa di nuovo è una risorsa molto scarsa. Ha vinto la familiarità.

-quack

Technorati Tags: Source Control -

Cappelli bianchi, neri e zone grigie

Domani comincia il Black Hat 2008 a Las Vegas.

La conferenza più “piccante” dell’anno è stata rovinata qualche giorno fa grazie a qualche spiffero malefico.

Due notizie interessanti degne di nota:

- Microsoft annuncerà il lancio del Microsoft Active Protections Program, un programma di condivisione responsabile delle vulnerabilità patchate il patch Tuesday.

- Apple fa annullare due conferenze sulla sicurezza dei prodotti Apple. Una di queste sarebbe stata presentata da un ricercatore di terze parti e riguarda alcune vulnerabilità di FileVault (e questa sarebbe stata da leccarsi i baffi); l’altra sarebbe stata presentata dal security engineering group di Apple stessa: pare che non abbiano chiesto il permesso a quelli del marketing. Apple: tanto marketing, poca sicurezza

La sicurezza è dominio di tutti osserva qualcuno; peccato per la bella occasione persa aggiungo. Intanto la polizia di frontiera ammerigana (e non solo) sequestra e perquisisce laptop senza neanche avere bisogno di sospetti, Google afferma candidamente che la privacy non esiste (da apprezzare l’onestà; è per questo che ho svuotato il mio google-notebook online

) mentre Apple finalmente fixa parzialmente il baco del DNS e non perde neanche un minuto a bloccare la simpatica applicazione NetShare per ben due volte e senza spiegazioni; intanto qualche predicatore anti-DRM è in vacanza e da certi pulpiti non parte neanche mezza parola sulla questione.

) mentre Apple finalmente fixa parzialmente il baco del DNS e non perde neanche un minuto a bloccare la simpatica applicazione NetShare per ben due volte e senza spiegazioni; intanto qualche predicatore anti-DRM è in vacanza e da certi pulpiti non parte neanche mezza parola sulla questione.Mala tempora currunt.

-bah

-

CDless and Cableless

Il weekend è andato molto meglio di quanto sperato. Sabato è scattato il pellegrinaggio da Fry’s per comprare l’autoradio che ho sempre desiderato:

ovvero un’autoradio che avesse queste 3 semplici feature:

- Built-in bluetooth

- supporto per flash memory (USB, SD, quant’altro)

- Costo contenuto

Il Clarion FB275BTB risponde a tutto ciò; il costo è contenuto in quanto il modello non supporta nessun formato di supporto ottico. Meglio così visto che avevo cominciato ad avere problemi con supporti graffiati. A leggere tutte le sigle che accompagnano le specifiche cominciavo ad avere sospetti che l’esperienza bluetooth fosse pain-free; e per testarne la bontà mi sono portato da casa una scheda SD con qualche album. Peccato però che ho scoperto che l’autoradio non supporta il FAT32 e quindi mi son ritrovato per un momento sconfortato e music-less. Però al momento di testare la connessione bluetooth l’autoradio si è automagicamente configurato come wireless speaker: è partita accidentalmente una canzone che si è diffusa attraverso gli speaker della macchina. Gli installatori sono rimasti abbastanza sorpresi (non capita spesso che gli capiti un cliente che sappia fare il pairing del bluetooth semplicemente leggendo il manuale

). Ho pensato a tutte le macchine equipaggiate con attacco IPod e a quanto i cavi siano so-eightish.

). Ho pensato a tutte le macchine equipaggiate con attacco IPod e a quanto i cavi siano so-eightish.

Arrivato a casa la prima cosa che ho fatto è stata quella di formattare la memory card e metterci qualche album. Ma l’autoradio non voleva saperne di leggerne il contenuto (NO MP3 il messaggio laconico sul display). Facendo varie prove ho scoperto che i file nella directory root erano invece leggibili e sul manuale era chiaramente specificato che Folder con profondità fino a 8 livelli erano supportati. Sperimentando in continuazione ho scoperto che la navigazione a folder funzionava monodirezionalmente se c’erano file nella root. Sperimentando ulteriormente ho scoperto che se copiavo i file tramite la macchina virtuale Windows tutto funzionava a dovere. Non ho fatto altre prove ma sono pronto a scommettere che il supporto Mac per FAT12/16 non è implementato correttamente al 100%. Come facciano i MacUser ad uscirsene fuori che “it just works” per me rimane ancora un mistero visto che mentre ero in macchina con il MBP è partito il backup di Time Machine che - dopo aver reso il portatile lento come una lumaca - ha incragnato un’altra volta il Finder al punto che ho dovuto aprire un lentissimo terminale e riavviare da linea di comando. Neanche force-quit ha funzionato. Anyway ulteriori sperimentazioni seguiranno. Intanto oggi mi son goduto un po’ di musica finita in “archivio”. Per fortuna fuori c’è il sole anche se è uno dei lunedì più atroci degli ultimi tempi.

-doh

-

OfficeLess, CarLess, WireLess: weekendless?

Hanno spostato il mio ufficio fuori dalla zona Jumbo Jet. In maniera molto inusuale, lo spostamento è avvenuto di Venerdì mattina. Giovedì ho impacchettato la mia roba: libri, cancelleria e appunti. Ho spento tutti i PC e lasciato l’ufficio pensando di godermi un giorno di semi-vacanza: purtroppo ho dovuto portare la formicar al concessionario per la manutenzione ordinaria che mi ha lasciato a piedi nel main campus per circa 6 ore. Il tempo di pranzare, leggere la mail via wireless e beccare una richiesta di soccorso che non si può rifiutare; senza l’ufficio con il PC da tre schermi già impacchettati ho dovuto mendicare permessi speciali per operare direttamente sulla build machine. Risultato netto sono stati 51 errori di compilazione sparsi in codice che forse neanche serve e l’impressione che qualcuno pingherà il mio cellulare durante il weekend; per un problema che forse non mi appartiene neanche.

Incrocio le dita e speriamo bene; se sopravvivo si saprà ove cercarmi

-quack

Technorati Tags: Cazzate -

Decide for yourself

Mi piace tantissimo lo slogan della ‘campagna’ Windows Mojave che da il titolo a questo post.

Affidarsi ai messaggi del marketing è pericolosissimo:

Do I need virus software for a Mac?

No. While no computer connected to the Internet will ever be 100 percent immune to viruses and spyware, the Mac is built on a solid UNIX foundation and designed with security in mind. The Mac web browser, Safari, alerts you whenever you’re downloading an application — even if it’s disguised as an innocent picture or movie file. And Apple continually makes free security updates available for Mac owners. You can even have them download automatically.Are Apple products built really with security in mind? Decide for yourself.

-squack

-

Stemming

Mentre debuggavo qualche pezzo di Blogoo inerente

la ricerca, mi sono imbattuto in un algoritmo alquanto interessante data la mia viscerale passione per l’analisi lessicale: lo stemming, ovvero la riduzione di una parola alla sua radice in modo che la ricerca sia più accurata possibile.

la ricerca, mi sono imbattuto in un algoritmo alquanto interessante data la mia viscerale passione per l’analisi lessicale: lo stemming, ovvero la riduzione di una parola alla sua radice in modo che la ricerca sia più accurata possibile.Ho cercato di usare qualcosa di già pronto, ma si è rivelato così bacato che ho preferito riscrivere l’intero algoritmo da capo tenendo in mente che una parte dell’algoritmo deve essere molto veloce.

Anche se ad un certo punto mi son arreso per dare priorità, come dovrebbe pur essere, alla corretta funzionalità.

L’algoritmo che ho usato è una versione modificata di quello descritto in questa pagina. Modifica resasi necessaria per il corretto stemming di parole che terminano in –atrice, –atrici gestite in maniera diversa – e chissà per quale motivo – dai corrispondenti suffissi maschili. Volendo per i programmatori C# volenterosi ci si potrebbe divertire a studiare implementazioni migliori e darle in pasto ad un semplice programma di test.

Nel piccolo di questa piattaforma quindi lo stemming è pressoché completato: magari non serve a niente, ma un algoritmo interessante è difficile da ignorare.

-quack

-

Windows Mojave

Esperimento:

- Si individuano alcune tra le personalità autorevoli che pensano che Vista sia molto peggio di Windows XP (gli irriducibili)

- Le si invita alla presentazione di un OS completamente nuovo, riscritto da zero: Windows Mojave

- Si raccoglie il feedback

- Le si dice che in realtà Mojave non esiste. Si tratta di Vista

Risultato:

Il 90% del feedback al punto 3 è risultato positivo, con persino qualche “wow!”.

Gira voce che la prossima versione di Windows verrà chiamata Windows Placebo.

-quack

L’esperimento è qui.

Technorati Tags: Windows Mojave -

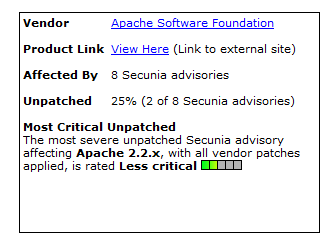

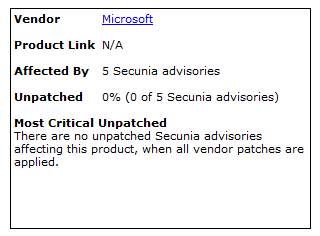

Metriche di sicurezza

Ogni volta che si parla di sicurezza, materia alquanto delicata soprattutto in virtù degli avvenimenti dell’ultimo periodo, qualche animo “sensibile” tende a tirare fuori i migliori scarponi da alpinista per tentare la più impossibile delle rampicate: specchi ultralisci cosparsi di olio sintetico.

In un commento al post di punto informatico già sommariamente analizzato su questo canale che fa riferimento alla vulnerabilità OpenSSL di debian e derivate, l’autore dell’articolo[1] risponde che:

Lo dice l'articolo che tu stesso citi: la segnalazione della vulnerabilità è delle 16:48 del 13 maggio. La disponibilità della patch nei repository (per gli aggiornamenti automatici) è delel 19:12 dello stesso giorno. Circa tre ore per risolvere una vulnerabilità.

Visto che l’autore nell’articolo parlava di Nimda e CodeRed la mia domanda è: qual’è la risposta se applichiamo la stessa metrica (disponibilità della patch) ai due nefasti episodi? La risposta sorprendente la si ritrova su wikipedia:

Both Code Red, and Nimda were hugely successful exploiting well known and long solved vulnerabilities in the Microsoft IIS server

Cioé la patch esisteva già da diversi mesi prima dell’attacco. L’exploit infatti è stato ottenuto – come spesso accade – facendo il reverse engineering della pezza. Evidentemente sistemare i bachi più velocemente possibile, può non servire ad una emerita cippa. È molto meglio cercare di mantenere la qualità del codice molto alta ed introdurre misure difensive a tappeto (ASLR, protected mode).

La qualità del codice (leggasi numero di bachi di sicurezza) quindi, almeno secondo la mia modestissima opionione, rimane la metrica più affidabile in attesa di qualche illuminazione.

C’è un altro aspetto che mi infastidisce però della risposta sopra menzionata e che mi costringe ad aprire una parentesi retroattiva[2]: il tentativo di minimizzare a tutti costi il pasticcio colossale che è stato il baco in OpenSSL. Grazie ad un plugin per wireshark di Luciano Bello (lo scopritore del baco) è possibile decriptare il contenuto di una conversazione SSL; questo significa che anche se nel browser compare il simbolo del lucchetto (

) la certezza matematica che la comunicazione sia sicura non si può più avere (almeno senza trafficare a bassi livelli). Chi mi dice infatti che durante una transazione bancaria dall’altra parte del filo non ci sia un server Debian/derivato non patchato? In parole povere anche se non sono direttamente utente Debian, la mia sicurezza è stata comunque messa a repentaglio nei secoli dei secoli grazie ad un certo Kurt Roeckx: che si badi bene non è developer esperto di crittografia pasticcione, ma semplicemente un tabaccaio che, non capendo una cippa di numeri casuali ed entropia, ha ritenuto opportuno sistemare tutto da solo:

) la certezza matematica che la comunicazione sia sicura non si può più avere (almeno senza trafficare a bassi livelli). Chi mi dice infatti che durante una transazione bancaria dall’altra parte del filo non ci sia un server Debian/derivato non patchato? In parole povere anche se non sono direttamente utente Debian, la mia sicurezza è stata comunque messa a repentaglio nei secoli dei secoli grazie ad un certo Kurt Roeckx: che si badi bene non è developer esperto di crittografia pasticcione, ma semplicemente un tabaccaio che, non capendo una cippa di numeri casuali ed entropia, ha ritenuto opportuno sistemare tutto da solo: What I currently see as best option is to actually comment out those 2 lines of code. But I have no idea what effect this really has on the RNG. The only effect I see is that the pool might receive less entropy. But on the other hand, I'm not even sure how much entropy some unitialised data has.

Però per risolvere la vulnerabilità ci sono volute solo 3 ore! (e ci credo è bastato rimettere a posto del codice che ha sempre funzionato). Complimenti!

-quack

[1] La stessa opinione è stata spesso manifestata dal management di Mozilla. Per fortuna però almeno loro hanno capito che c’era qualcosa che non va e che bisogna individuare un’altra metrica più oggettiva e soprattutto funzionante.

[2] Lo so, non vuol dire niente ma mi piace lo stesso.

[3] C’è da aggiungere che patchare un server Debian senza rigenerare tutte le chiavi è altrettanto inutile -

Ouch ouch ouch

Non c’è più tempo da perdere. Le opzioni sono due:

- ci si assicura che il DNS del proprio ISP sia già stato patchato

- ci si affida a OpenDNS per un bel po’

Non sempre gli h4ck3r “buoni” sono persone responsabili.

UPDATE: la situazione peggiora di ora in ora. Un nuovo exploit permette di compromettere un intero dominio anziché un singolo host.

-quack

Technorati Tags: DNS poisoning -

-

I am the Joker

Quando batman parla, il joker se la ride.

Brani degni di nota per uno spettacolo di cabaret:

Perché "non ci si arrivava in fondo". Noi facevamo il giro ad installare i service pack ed a configurare correttamente il software e, dopo due minuti, la situazione era già cambiata a causa degli aggiornamenti di Microsoft e dei suoi partner (che a volte modificano anche alcuni aspetti della configurazione) e, soprattutto, a causa del comportamento irresponsabile degli utenti e dei loro capi.

Qui non capisco cosa abbia a che fare la questione numero di aggiornamenti con il fatto che Windows sia proprietario. Sappiamo quali sono i prodotti più bacati, per lo meno in “numero”.

Teoricamente, infatti, è possibile cercare e correggere gli errori all'interno dei sorgenti, senza aspettare l'intervento di altre persone.

Infatti la prima cosa che un utente fa dopo aver installato OpenOffice è cercare gli errori. Come no!

Tuttavia, non abbiamo ancora sperimentato situazioni veramente critiche come quelle prodotte da Code Red, Nimda ed altri virus.

Che strana memoria. Ci si ricorda di Nimda e Code Red (2001) e non ci si ricorda del tapiro d’oro Maggio 2008.

"Far sì che i Web server IIS (Internet Information Server) esposti ad Internet IIS siano sicuri, comporta per le aziende un costo di manutenzione molto alto", si legge in un'analisi pubblicata dal Gartner pochi giorni dopo la rapida diffusione di Nimda. "Le aziende che stanno usando il server Web Microsoft IIS devono aggiornare ogni server IIS con ogni patch di sicurezza rilasciata da Microsoft su base quasi settimanale. Tuttavia Nimda (ed in minor misura Code Red) ha nuovamente dimostrato l'alto rischio insito nell'utilizzo di IIS ed il grande sforzo necessario per stare al passo con le frequenti patch di sicurezza di Microsoft."

[…]

Nell'analisi del Gartner, firmata da John Pescatore, si arriva addirittura a consigliare alle aziende colpite da entrambi i worm, Code Red e Nimda, di "prendere immediatamente in considerazione alternative a IIS (...) come iPlanet e Apache. Sebbene questi server Web abbiano richiesto alcune patch di sicurezza, essi offrono maggiore affidamento di IIS e non sono sotto l'attacco attivo di un vasto numero di creatori di virus e worm". (Da Nimda non molla. IIS sotto processo)

È bello fare considerazioni quando si guarda a dati del 2001. Il mondo da allora ha fatto passi avanti. Secondo secunia:Se la storia deve insegnarci qualcosa, allora la storia ci insegna a fidarci del software Open Source ed a diffidare di quello Closed Source. Non è una questione di opinioni ma il semplice risultato della conta dei cadaveri sul campo di battaglia: per ogni Apache "schiantato" ci sono 100, o forse 1000, MS IIS.

A parte che se ci si diverte a tirar fuori storie del 2001, non si tratta più di storia ma di archeologia. Fortify è stata abbastanza chiara nel notare che ormai gli attacchi si stanno “alzando di livello”. Cercare e sfruttare una vulnerabilità per IIS o Apache è tempo mal speso per un hacker quando basta fare una ricerca su google ed avere una lista di 500 mila applicazioni web infettabili via SQL Injection o SQL Execution. Magari tutte open source.

-just joking

Technorati Tags: Security -

L’arte di recensire

Una legge di Murphy recita che chi sa fare, fa; chi non sa fare, insegna; chi non sa insegnare, critica. Paul Thurrot, dopo aver analizzato una circolare di Apple inviata a tutti rivenditori che invita a ritirare con effetto immediato lo slogan “Exchange for the rest of us” in quanto chiaramente falso, fa le pulci alla recensione di David Pogue del servizio MobileMe; tale recensione sembra studiata a tavolino con molto impegno in quanto alcuni aspetti di certo non secondari sono accuratamente nascosti sotto uno zerbino virtuale.

David Pogue non ha mai nascosto di essere un fan sfegatato della mela mozzicata. L’ha dimostrato in questo video ormai famoso. Che poi un osservatore attento si spinge a chiedere perché mai Pogue si sia mai sforzato di scrivere un libro intitolato Windows Vista the missing manual (buon libro per carità). Decisamente sorprendente, come la piattaforma usata per gestire i pagamenti nella totalità degli Apple Store americani.

-quack

-

Trincee

Durante le ultime due settimane sono stato coinvolto in vere e proprie battaglie di trincea lavorativa. Con il sottoscritto contemporanteamente nei ruoli di soldato, caporale e colonnello. Team a sé stante con licenza di buttare dentro codice brutto ma che fosse più piccolo possibile per non disturbare la stabilità di un sistema “superprotetto” che per sapere in che stato è un database devi mandare una mail con la query ad una terza persona… e se la query fallisce l’eccezione te la può recuperare solo una quarta. Guerre lampo che in dieci giorni devi capire dov’è il nemico, preparare un piano e sperare in una botta di didietro; che se non capita e ritardi di 11 ore e non gliene frega niente a NESSUNO (dei clienti) devi spiegare in un post mortem perché non sapevi che Ops ha cominciato a dare spiegazioni alle 5pm ma ha tagliato il deployment sui server live un’ora prima.

E che finita una battaglia ne riprendi tempestivamente un’altra lasciata in sospeso mentre qualche soldato come te è in licenza premio.

E meno male che domani TGIF

-quack

-

Talebanesimo

Un mio post precedente, per rubare le parole a Filippo, ha scatenato l’inferno. A provocarlo pare che sia stata la mia affermazione che Stallman – inneggiando alla pirateria – abbia detto qualcosa di stupido. Che non vuol dire che io penso che il personaggio sia stupido, anzi lungi da me. Più volte durante la conversazione è apparsa la parola talebano. In questo post, politically correct, proverò a sostituirla con ultrafanatico.

Un ultrafanatico si distingue da alcuni tratti peculiari: l’ultrafanatico ha una fede religiosa nel “santone” di turno. Qualsiasi critica al santone viene presa con forte risentimento personale: quasi peggio della peggiore offesa alla sorella di Zidane. L’ultrafanatico bolla qualsiasi enunciato come “cazzata” senza portare motivazioni plausibili. Quando viene confrontato con domande disarmanti l’ultrafanatico nega l’evidenza della realtà: come avviene per il maniaco pluriomicida nel film “Tutti pazzi per Mary”:

Qualsiasi forma di ragionamento logico salta; l’interlocutore ultrafanatico preso da crisi isterico-convulsive zompa di palo in frasca.

Si riconosce subito in quanto si erge a difesa di valori senza che nessuno glielo abbia chiesto, valori che poi si scopre sono semplicemente fraintesi. L’ultrafanatico non crede assolutamente nella neutralità: chi non è con lui è semplicemente contro di lui. Tanto meno crede nella moderazione: anche chi non è altrettanto ultrafanatico è contro di lui. Molto spesso l’ultrafanatico è semplicemente contro e basta.

Di solito, discutere con un ultrafanatico, è fatica totalmente inutile: ignorerà le domande a cui si può rispondere solo con fatti puntuali spostando l’attenzione su questioni filosofiche “superiori”. Tuttavia può risultare un piacevole passatempo purché non ci si faccia prendere la mano.

-quack

Technorati Tags: Talebani -

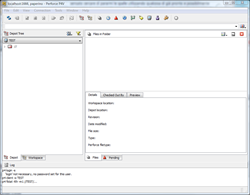

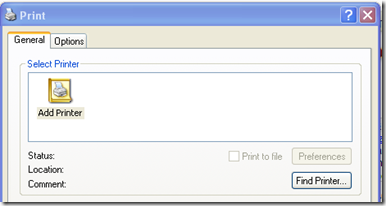

Downgrading to Mac #3: printing o quasi

Terzo appuntamento della serie “le mie esperienze con un Mac”. Le puntate precedenti sono qui.

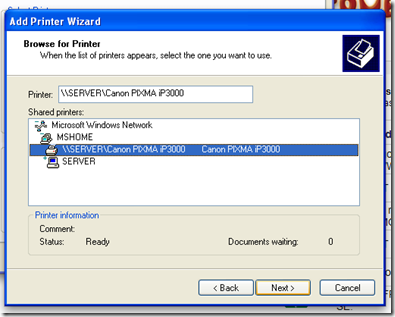

Ho una stampante Canon ip1500, una delle prime inkjet capaci di stampare fronte retro, condivisa in rete via server, il famigerato Windows Home Server di avventure precedenti. Tutti gli altri PC Windows non hanno mai avuto problemi a riconoscerla. Infatti installare una stampante condivisa su Windows è un gioco da ragazzi tramite il wizard che si può lanciare direttamente tramite la finestra di dialogo di stampa.

Su Mac l’esperienza è diversa. Mi sarei aspettato qualche difficoltà nell’individuare la stampante, ma non c’è stato nessun problema nell’individuarla tramite browsing via Finder, grazie all’opzione Windows:

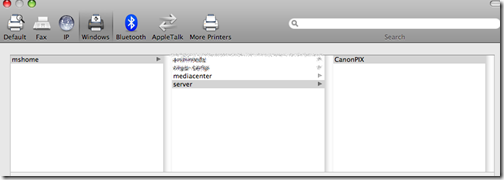

Il problema è stato quello di selezionare il driver:

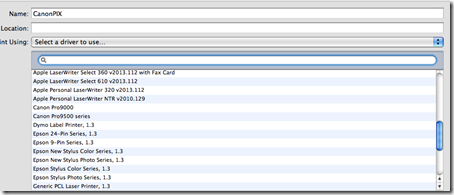

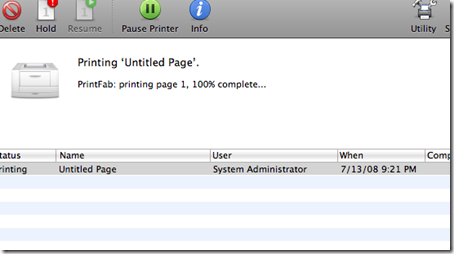

Ho pensato che i driver installati di default non sono così numerosi e allora mi sono premurato di scaricare la versione Mac del driver della stampante dal sito di supporto Canon, ma senza ottenere nessun miglioramento. Mi son fiondato sul sito di supporto Mac ed ho avuto la prima amara sorpresa: i driver Canon non supportano la stampa di rete o non sono compatibili con Cups; una casa privata distribuisce driver più generici che funzionano anche in rete. Per fortuna c’è la possibilità di testare prima di comprare. Installato PrintFab la scelta dei driver migliora di parecchio:

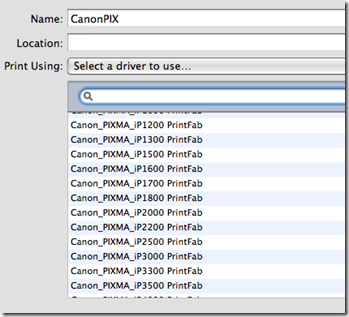

Stavolta la mia stampante è in elenco e mi accingo immediatamente testare la stampa da Mac OS: purtroppo il driver è fin troppo generico (nessuna opzione avanzata di stampa: fronte/retro, selezione del cassetto della carta, ecc.): ma purché stampi…

…ma questo è stato il risultato:

Un foglio bianco Dash che più bianco non si può. C’è da dire che non si può non apprezzare il supporto nativo della stampa in PDF. Ma è tecnologia disponibile ormai gratuitamente su tutti gli altri OS.

UPDATE: Ho provato i driver GimpPrint (alias GutenPrint) e perlomeno sono riuscito a stampare. Non senza aver dovuto riavviare in quanto non riusciva più a connettersi al server.

-quack